האקרים מסין תקפו מטרות ממשלתיות וצבאיות רוסיות במשך יותר משנה

חוקרי צ'ק פוינט גילו את קמפיין "פנדה המעוותת", שכוון נגד שלוש מטרות: שני גופי ביטחון ברוסיה ומטרה נוספת בבלרוס

קבוצת תקיפה מדינית סינית תקפה מטרות ממשלתיות וצבאיות רוסיות במשך יותר משנה – כך לפי מחקר חדש של צ'ק פוינט. חוקרי ענקית הגנת הסייבר הישראלית מצאו שמבצע ריגול הסייבר הסיני כוון נגד מכוני מחקר וגופים שעוסקים בפיתוח אמצעי לחימה עבור רוסיה.

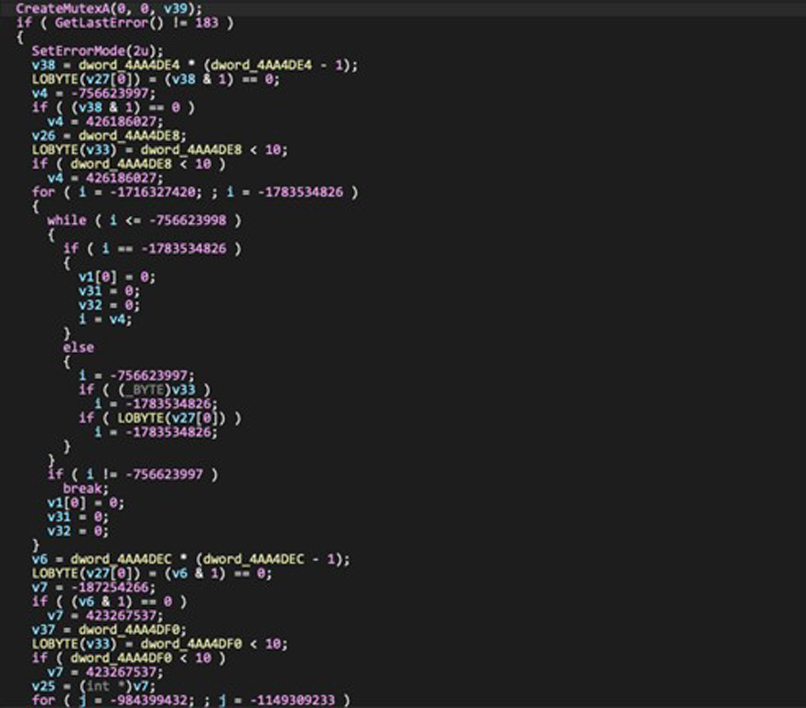

הקמפיין השתמש בכלי תקיפה מתקדמים ובהתקפות פישינג עם מיילים, שנשלחו לכאורה על ידי משרד הבריאות הרוסי. זאת, במטרה לאסוף מידע רגיש על הנתקפים. החוקרים ציינו שהקמפיין החדש, שזכה לכינוי Twisted Panda (פנדה מעוותת), הוא חלק ממבצע ריגול גדול יותר בחסות סין.

התקיפה התבצעה באמצעות שליחת מיילים שאליהם צורפו מסמכים שהכילו נוזקות. המסמכים שנשלחו עסקו בסנקציות של המערב נגד רוסיה, וזאת במטרה לפתות את הנתקפים לפתוח את הקבצים. כך, למשל, מייל אחד פירט את רשימת חברי המכון שהוכנסו לרשימת הסנקציות האמריקניות, ומייל אחר עסק בפעילות אמריקנית בבלרוס, בעלת בריתה הקרובה ביותר של רוסיה. עם פתיחת המייל הופעלה נוזקה על מכשירי הקורבנות, וכך התאפשר להאקרים לאסוף מסמכים ונתונים רגישים על הקורבנות, וכן לבצע פקודות על המכשירים מרחוק.

לפי החוקרים, התוקפים הצליחו להישאר מתחת לרדאר במשך יותר מ-11 חודשים. הם עשו זאת בעזרת שימוש בכלים וטכניקות חדישות, שהחוקרים חשפו אותם.

הקורבנות: שני גופים ביטחוניים ברוסיה ומטרה בבלרוס

לדברי אנשי צ'ק פוינט, "המתקפות הנוכחיות חופפות, במידה מסוימת, למתקפות קודמות שבוצעו על ידי קבוצות תקיפה מדינתיות סיניות, דוגמת APT10 ומוסטנג פנדה. הם הוסיפו כי בין הקורבנות של המתקפות נמצאות ישויות רוסיות, שהן חלק מקונגלומרט ההגנה Rostec Corp, שנמצא בבעלות המדינה.

ככלל, חוקרי ענקית הגנת הסייבר הישראלית זיהו שלוש מטרות שנפגעו במתקפות הללו: שני גופים ביטחוניים ברוסיה ומטרה נוספת בבלרוס. מטרות התקיפה הרוסיות היו מוסדות לפיתוח ולייצור של מערכות לוחמה אלקטרוניות, ציוד רדיו ייעודי לצבא הרוסי, תחנות מכ"מ ואמצעי זיהוי מדיניים. עוד היו ניסיונות תקיפה נגד גופי המחקר שמעורבים בפיתוח ובייצור מערכות אווירונאוטיקה של תעופה אזרחית, כמו גם פיתוח מגוון של מוצרים אזרחיים – ציוד רפואי, מערכות בקרה לתעשיית האנרגיה, תחבורה והנדסה.

כך נראתה המתקפה. צילום: צ'ק פוינט

לדברי חוקרי צ'ק פוינט, בערך באותו הזמן שהם צפו במתקפת Twisted Panda נצפתה קבוצת איום מתמשך (APT) סינית נוספת – מוסטנג פנדה, שניצלה את הפלישה לאוקראינה כדי לפגוע בארגונים רוסיים. הם שיערו כי "ייתכן של-Twisted Panda יש קשרים למוסטנג פנדה, או לקבוצת ריגול אחרת הנתמכת על ידי בייג'ינג, בשם Stone Panda, או APT10". בנוסף לתזמון המתקפות, ציינו, "כלים וטכניקות אחרות ששימשו בקמפיין החדש חופפים לקבוצות APT המבוססות בסין. בשל כך, מבצע ריגול הסייבר החדש מיוחס בוודאות גבוהה לשחקן איום סיני".

היבט נוסף שלדברי החוקרים מעיד על היות המתקפה סינית הוא ש-"קמפיין Twisted Panda נדמה כקשור לתוכנית החומש של סין, שמטרתה להרחיב את היכולות המדעיות והטכניות של המדינה".

איתי כהן, ראש קבוצת המחקר בצ'ק פוינט, אמר כי "המתקפה שחשפנו היא אחת המתוחכמות שנצפו בכל הקשור לקבוצות סיניות שתוקפות ברוסיה. להערכתנו, מטרת התקיפות היא להבין את סוג אמצעי הלחימה המפותחים במכונים הללו, במטרה להעתיקם או להבין את תכולתם. השימוש במלחמה כאמצעי להפיל בפח הפך בחודשים האחרונים לתדיר מאוד בעולם תקיפות הסייבר".

חתיכת פצצה גיאו-פוליטית אם זה נכון. רוסיה תלויה באספקת ציוד מחשוב ותקשורת מסין. על פי הערכות אין להם שטחי אחסון אחרי שהם נזרקו מהעננים האמריקאים... מתחיל לתהות אם זה מקרי שהידיעה פורסמה במועד הזה ועל ידי חברה ישראלית ולא אמריקאית.