"התוקפים כיום לא פורצים – הם פשוט מתחברים"

כך אמר ג'ון שיר, מנהל טכנולוגיות ראשי בסופוס ● לדבריו במחקר Adversary Report for Business Leaders "מצאנו כי חולשות אבטחה היו הגורם השכיח ביותר שמאפשר לתוקפים גישה ראשונית למערכת אותה הם רוצים לתקוף"

"המציאות כיום היא שסביבת האיומים גדלה בנפח ובמורכבות ברמה כזו, שהיא הגיעה עד לנקודה שאין עוד פערים מובחנים שאותם מערכי ההגנה יכולים לנצל לטובתם. צוותי האבטחה כבר לא יכולים להתמודד עם שלל האיומים בעצמם – ימים אלה נעלמו זה מכבר. האיומים 'שוטפים' את הארגונים, ועושים זאת במלוא הקיטור, בכל מקום, בבת אחת. וכך, התוקפים של ימינו לא פורצים, הם פשוט עושים לוג-אין – מתחברים", כך אמר ג'ון שיר, מנהל טכנולוגיות ראשי בסופוס (Sophos).

לדברי שיר, "בחנו לעומק את ההתנהגויות המשתנות וטכניקות ההתקפה בהן נעשה שימוש ב-2022. ניתחנו נתונים שנלקחו מ-152 מקרי תגובה להתקפה (IR – Incident Response), בקרב ארגונים מ-22 מגזרי תעשייה. בין כלל המקרים שניתחנו, המגזרים שהיו מיצגים ביותר הם התעשייה (20%) ולאחריו הבריאות (12%), החינוך (9%) והקמעונאות (8%). זיהינו יותר מ-500 טכניקות וכלים ייחודיים, כולל 118 תוכנות לגיטימיות (LOLBins). בניגוד לנוזקות, LOLBins הם קבצים שנמצאים באופן טבעי במערכות ההפעלה, מה שמקשה בהרבה על הארגון להתגונן ולחסום אותם, כאשר התוקפים מנצלים אותם לפעילות זדונית".

בנוסף, ציין שיר, "מצאנו כי חולשות אבטחה היו הגורם השכיח ביותר שמאפשר לתוקפים את הגישה הראשונית למערכת אותה הם רוצים לתקוף. למעשה, במחצית מהמקרים שחקרנו, התוקפים ניצלו את החולשות של ProxyShell ושל Log4Shell – ואני מזכיר כי מדובר בחולשות משנת 2021 – על מנת לחדור לארגונים. הגורם השני השכיח ביותר למתקפות, היה פרטי כניסה חשופים".

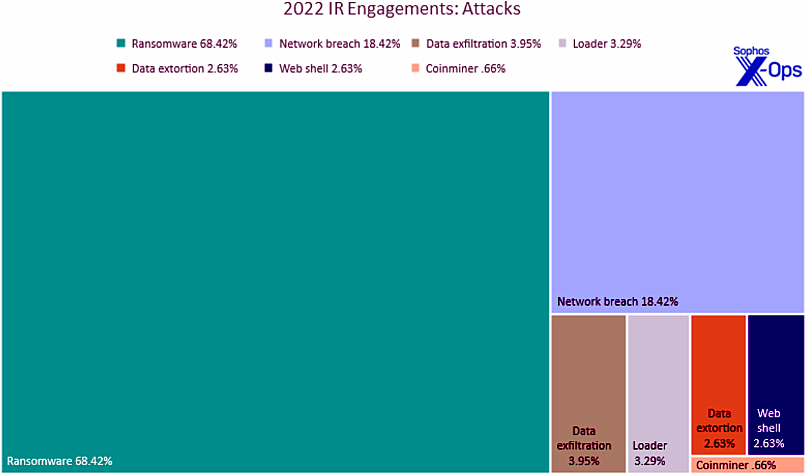

68% מהמתקפות היו קשורים למתקפות כופרה

"ממצאי המחקר שערכנו, Adversary Report for Business Leaders", ציין, "מספקים לארגונים מודיעין ותובנות על האיומים ועל התגובות הנחוצות לצורך ייעול אסטרטגיות האבטחה וההגנות. מהמחקר עולה כי יותר משני שליש מההתקפות, 68% מהן, היו קשורים למתקפות כופרה. נתון זה ממחיש כי הכופרות הן עדיין אחד האיומים הגדולים ביותר עבור חברות רבות. מתקפות כופרה היוו גם כמעט שלושה רבעים מחקירות האירועים שערכנו בשלוש השנים האחרונות".

לדברי שיר, "בעוד שמתקפות כופרה עדיין שולטות בשדה האיומים, הרי שזמן השהייה של התוקפים, עד לגילוי שלהם – ירד ב-2022, מ-15 ל-10 ימים, והנתון נכון לגבי כל סוגי המתקפות. במקרי כופרה, זמן השהייה ירד מ-11 ל-9 ימים ובשאר סוגי המתקפות, הירידה הייתה חדה עוד יותר, מ-34 ימים ב-2021 ל-11 ימים בלבד ב-2022. עם זאת, שלא כמו בשנים קודמות, לא היה שוני משמעותי בזמני השהייה בין ארגונים ממגזרים או גדלים שונים".

"הארגונים שמצליחים לאבטח את עצמם טוב יותר", סיכם שיר, "הם אלה אשר מיישמים הגנה רב שכבתית, בליווי בקרה תמידית. הם רואים תוצאות טובות יותר מבחינת חומרת ההתקפות. תופעת הלוואי של הגנות משופרות היא שהתוקפים חייבים למהר – על מנת להשלים את ההתקפות שלהם. לכן, התקפות מהירות יותר דורשות איתור מוקדם. המרוץ בין התוקפים לארגונים המתגוננים ימשיך להסלים: ארגונים אשר ייוותרו בלא בקרה פרואקטיבית – יסבלו מהתוצאות החמורות ביותר".

אח שלנו לא רק הפושעים כבר 75% מהמדינה פה מתחברת